TPRM : 6 étapes pour déployer votre programme de gestion des risques tiers

En moyenne, les entreprises de plus de 500 salariés collaborent avec 286 fournisseurs et prestataires (TPRM Impact Report, 2025).

Chacun de ces tiers peut introduire des risques de nature très différente : une faille de cybersécurité chez un hébergeur cloud, un cas de travail dissimulé chez un transporteur, une défaillance financière chez un fournisseur critique, une pratique ESG non conforme chez un fabricant de composants... Le Third-Party Risk Management, ou TPRM, est la démarche qui permet de gérer ces risques pour protéger l’activité.

Dans ce guide pratique, la rédaction de Provigis détaille le périmètre du TPRM, les six familles de risques qu’il couvre, les étapes du cycle de vie d'un programme TPRM et les frameworks de référence utilisés en France.

Qu'est-ce que le TPRM ?

Le TPRM est la démarche qui consiste à identifier les tiers de l’entreprise, à évaluer les risques qu'ils font peser sur l'organisation et à mettre en place les dispositifs pour les atténuer. Le périmètre du TPRM s’étend également aux tiers indirects, quel que soit leur rang (nth-party).

Le TPRM doit être distingué de plusieurs concepts voisins qui recouvrent des périmètres plus ou moins différents :

- VRM (Vendor Risk Management) : centré sur les fournisseurs au sens « achat ». Le VRM couvre la sélection, la contractualisation et le suivi de performance des fournisseurs, principalement sous l'angle commercial ;

- SCRM (Supply Chain Risk Management) : focalisé sur la chaîne d'approvisionnement physique et logistique. Le SCRM s'intéresse aux ruptures d'approvisionnement, aux défaillances de transporteurs et à la résilience des flux ;

- GRC (Governance, Risk & Compliance) : cadre de gouvernance global qui couvre l'ensemble des risques de l’entreprise, internes et externes. Le TPRM est la composante GRC dédiée aux risques introduits par les tiers.

💡 Pas de traduction officielle en français

Le terme « TPRM » n'a pas d'équivalent normalisé en français. Selon les organisations, on parlera de « gestion des risques tiers » ou de « conformité fournisseurs », par abus de langage, car on y intègre généralement aussi la conformité des sous-traitants, prestataires, etc. Dans les politiques internes et les appels d'offres des grands groupes français, c'est généralement l'acronyme anglais qui s'impose.

Quels sont les risques couverts par le TPRM ?

Historiquement, les efforts TPRM des entreprises ont surtout porté sur la conformité réglementaire des tiers et la cybersécurité. Ce fut encore le cas en 2025, puisque 85 % des organisations suivent le risque cyber de leurs tiers, et 70 % suivent leur conformité réglementaire, selon une étude Mitratech (panel mondial). Ces deux items occupaient le top 2 du classement.

Mais le périmètre des programmes TPRM s’élargit chaque année, notamment sous l’effet des directives européennes (reporting extra-financier, devoir de vigilance européen…), de l’adoption massive de l’IA par les fournisseurs et des crises géopolitiques. Dans l’absolu, les programmes TPRM doivent couvrir six familles de risques.

1. Le risque cyber dans le TPRM

Les tiers connectés au système d'information de l'entreprise (hébergeurs cloud, éditeurs SaaS, prestataires d'infogérance, mainteneurs réseau) élargissent mécaniquement sa surface d'attaque.

Si ces tiers présentent des vulnérabilités non corrigées, des accès mal cloisonnés ou des politiques de sécurité insuffisantes, les attaquants peuvent s'en servir comme porte d'entrée vers le SI du donneur d'ordres. C’est ce que l’on appelle une « attaque par rebond ».

Les formes les plus courantes sont la compromission de la chaîne d'approvisionnement logicielle (supply chain attack), l’exfiltration de données via un prestataire et le ransomware propagé par un accès VPN fournisseur.

💡 Le risque cyber reste omniprésent en France

Près d’une entreprise française sur deux (47 %) a subi au moins une cyberattaque majeure en 2024, selon l’édition 2025 du baromètre CESIN. Les TPE/PME sont particulièrement touchées, car les attaquants s’en servent comme rampe de lancement afin d’atteindre leurs clients grands comptes, potentiellement plus « lucratifs ».

2. Le risque de conformité réglementaire dans le TPRM

Les donneurs d'ordres restent juridiquement responsables de la conformité de leurs tiers sur un certain nombre d'obligations légales.

Si des sous-traitants emploient des travailleurs non déclarés, enfreignent le RGPD dans le traitement de données personnelles ou ne respectent pas les normes anticorruption, leurs donneurs d'ordres s'exposent à des sanctions :

- Responsabilité solidaire ;

- Amendes ;

- Interdiction d’accès aux marchés publics, etc.

Par exemple, l'obligation de vigilance (articles L.8222-1 et D.8222-5 du Code du travail) prévoit explicitement cette solidarité pour les contrats dépassant 5 000 € HT annuels.

3. Le risque financier dans le TPRM

La santé économique des tiers conditionne leur capacité à délivrer le service ou la fourniture attendu par l’entreprise. C’est pourquoi cette dernière doit suivre les bons signaux pour anticiper les défaillances susceptibles d’impacter son activité, par exemple :

- Les retards de paiement URSSAF ou fournisseurs ;

- La dégradation de la cotation Banque de France ;

- La perte de clients majeurs (baisse du CA publiée dans les comptes annuels) ;

- Les changements fréquents de dirigeants ;

- Les inscriptions de privilèges ou de nantissements au greffe, etc.

Ce risque est particulièrement exacerbé lorsque l’entreprise concentre un même besoin sur un nombre restreint de fournisseurs.

4. Le risque opérationnel dans le TPRM

Indépendamment de leur santé financière, les tiers peuvent connaître des défaillances de service, par exemple une panne technique, un retard de livraison de leurs fournisseurs, des défauts de qualité, une sous-capacité de production temporaire, etc.

Ces incidents se répercutent directement sur la capacité du donneur d'ordres à servir ses propres clients.

💡 L’épisode CrowdStrike qui a paralysé Carrefour, Intermarché, la Fnac et Disneyland Paris

En juillet 2024, une mise à jour défectueuse du logiciel de cybersécurité CrowdStrike a mis hors service les caisses de Carrefour et d'Intermarché, le site e-commerce de la Fnac et plusieurs attractions de Disneyland Paris. Aucune de ces enseignes n'a été attaquée : elles ont simplement subi de plein fouet la panne de leur prestataire de cybersécurité.

5. Le risque réputationnel dans le TPRM

L'image des entreprises est aussi engagée par les pratiques de leurs partenaires, notamment les conditions de travail dégradées chez les sous-traitants, la fraude chez les fournisseurs, la pollution industrielle chez les fabricants de composants, etc.

Ces événements peuvent être médiatisés et entamer la réputation des donneurs d’ordres lorsque la relation commerciale est connue ou contractuellement établie.

6. Le risque ESG

Les chaînes de valeur peuvent générer des impacts environnementaux ou sociaux négatifs (émissions de gaz à effet de serre, le travail des enfants, la déforestation, les atteintes à la biodiversité), sans que l’activité de l’entreprise ne soit directement en cause.

Auparavant traitée dans le périmètre RSE, cette catégorie de risque est aujourd’hui indissociable du TPRM, principalement sous l’effet des directives européennes CSRD et CSDDD qui imposent de cartographier, documenter et rendre compte des impacts ESG dans la chaîne de valeur, parfois au-delà du rang 1.

💡 L’IA, une septième famille de risque ?

Lorsque des fournisseurs intègrent de l'IA dans les services qu'ils délivrent, le donneur d'ordres peut perdre en visibilité sur la manière dont ses données sont traitées, sur la fiabilité des résultats produits par l’IA du fournisseur et sur l’étendue réelle de la chaîne de sous-traitance, dans la mesure où les modèles d'IA s'appuient parfois sur des infrastructures tierces non déclarées. C’est pourquoi 40 % des grandes entreprises à l’échelle mondiale ont déjà ajouté des clauses contractuelles encadrant l’usage de l’IA par leurs fournisseurs (Venminder, State of TPRM 2025).

Les 6 étapes du cycle de vie du TPRM

Les programmes TPRM suivent un cycle en six phases qui s’étend de l'entrée en relation avec le tiers jusqu'à la fin du partenariat.

Chaque phase mobilise des acteurs différents (achats, juridique, sécurité, conformité, métiers) et produit un ou plusieurs livrables (inventaire, scoring, clauses contractuelles, rapports de monitoring, plan de remédiation, procès-verbal de clôture).

1. Identification et inventaire des tiers

Cette première étape consiste à recenser l'ensemble des tiers, à documenter la nature de chaque relation (quel service, quelles données partagées, quel niveau d'accès au SI) et à classer les tiers par niveau de criticité.

En pratique, les équipes TPRM commencent par croiser plusieurs sources internes :

- La base fournisseurs des achats ;

- Les contrats archivés par le juridique ;

- Les licences SaaS suivies par la DSI ;

- Les factures traitées par la comptabilité…

Lorsqu’il est réalisé pour la première fois, ce croisement fait généralement remonter des écarts, avec par exemple des prestataires actifs qui ne figurent dans aucun référentiel, des contrats expirés dont les accès n'ont jamais été révoqués ou encore des outils SaaS souscrits directement par les métiers sans passer par les achats (le « shadow IT »).

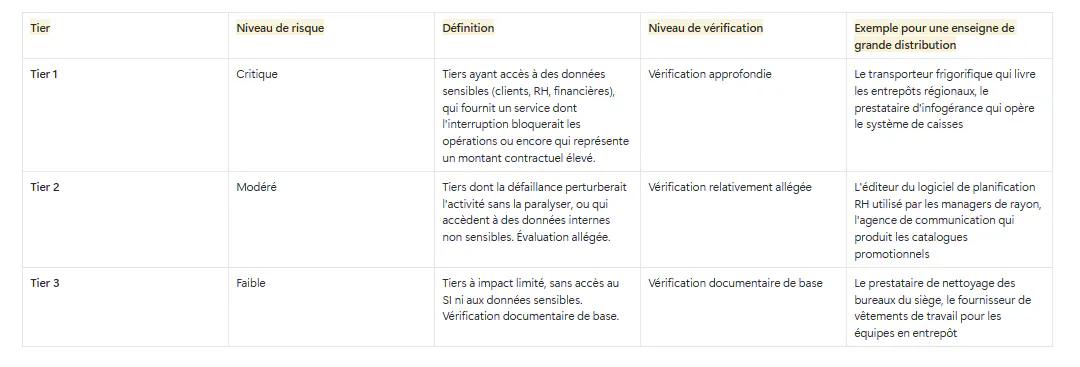

Une fois l'inventaire constitué, les tiers sont classés par niveaux de criticité, généralement sur trois paliers que nous résumons dans le tableau suivant, avec le cas concret d’une enseigne de grande distribution :

Tier Niveau de risque Définition Niveau de vérification Exemple pour une enseigne de grande distribution Tier 1 Critique Tiers ayant accès à des données sensibles (clients, RH, financières), qui fournit un service dont l'interruption bloquerait les opérations ou encore qui représente un montant contractuel élevé. Vérification approfondie Le transporteur frigorifique qui livre les entrepôts régionaux, le prestataire d'infogérance qui opère le système de caisses Tier 2 Modéré Tiers dont la défaillance perturberait l'activité sans la paralyser, ou qui accèdent à des données internes non sensibles. Évaluation allégée. Vérification relativement allégée L'éditeur du logiciel de planification RH utilisé par les managers de rayon, l'agence de communication qui produit les catalogues promotionnels Tier 3 Faible Tiers à impact limité, sans accès au SI ni aux données sensibles. Vérification documentaire de base. Vérification documentaire de base Le prestataire de nettoyage des bureaux du siège, le fournisseur de vêtements de travail pour les équipes en entrepôt

Cette classification conditionne toute la suite du cycle TPRM : la profondeur de la due diligence, la fréquence du monitoring ainsi que les clauses contractuelles imposées au tiers.

💡 Le shadow IT : le talon d’Achille du TPRM

Les outils SaaS souscrits par les métiers sans la validation des achats ou de la DSI sont un angle mort très courant dans les inventaires TPRM. Il s’agit par exemple du marketing qui connecte un outil d’emailing au CRM, d’une équipe produit qui teste une IA générative avec des données clients ou encore du manager qui lie un outil de gestion de projet au drive principal de l’entreprise. En général, aucun de ces prestataires n'apparaît dans le référentiel fournisseurs, et aucun ne fait l'objet d'une évaluation de risque.

2. Due diligence et première évaluation des tiers

Une fois le tiers identifié et classé par niveau de criticité, l'étape suivante consiste à évaluer son profil de risque avant toute contractualisation. La profondeur de cette évaluation dépend directement du « tier » qui lui a été attribué. Concrètement, la due diligence repose sur deux mécanismes complémentaires :

- La collecte documentaire : ****l'entreprise demande au tiers de fournir les pièces attestant de sa situation légale, financière et réglementaire. En France, elle couvre au minimum les documents de l'obligation de vigilance (attestation d'immatriculation, attestation de vigilance URSSAF, liste nominative des travailleurs étrangers), auxquels s'ajoutent, selon le secteur, des certifications QHSE (ISO 14001, MASE, etc.), des attestations d'assurance, des éléments de liasse fiscale ou encore des preuves de conformité RGPD.

- Le questionnaire d'évaluation. L'entreprise soumet au tiers un formulaire qui couvre les familles de risques pertinentes (cybersécurité, anticorruption, RSE, continuité d'activité…). Les réponses alimentent un scoring de risque qui positionne le tiers sur une échelle et conditionne la décision de poursuivre ou non la relation.

💡 Objectiver le risque avant la signature

L'enjeu de cette étape est d'objectiver le risque avant que le contrat ne soit signé, au moment où le donneur d'ordres dispose encore d'un levier de négociation maximal. Les carences identifiées à ce stade (absence de certification, politique de sécurité lacunaire, santé financière fragile) peuvent déboucher sur trois issues : accepter le risque en l'état, exiger des mesures correctives comme condition préalable à la contractualisation ou renoncer à la relation.

3. Contractualisation et onboarding

Si l’entreprise choisit de travailler avec le tiers, les résultats de la due diligence doivent se traduire en engagements contractuels opposables. Cette troisième étape consiste donc à intégrer les exigences de maîtrise des risques directement dans le contrat, puis à organiser l'entrée en relation (onboarding) de manière sécurisée.

Reprenons l'exemple de l'enseigne de grande distribution. Son transporteur frigorifique est classé « Tier 1 », parce que la rupture de la chaîne du froid rendrait les produits frais invendables et bloquerait l'approvisionnement des magasins. Voici les points de vigilance TPRM et leur traduction contractuelle :

Point de vigilance Risque pour l'enseigne Ce que le contrat doit prévoir Rupture de la chaîne du froid Destruction de lots entiers de produits frais, fermeture de rayons, risque sanitaire pour les consommateurs Obligation de traçabilité des températures en temps réel (sondes embarquées), seuils de température contractuels par type de produit et procédure d'alerte immédiate en cas de dépassement Panne ou indisponibilité de la flotte Entrepôts régionaux non livrés, ruptures de stock en magasin Engagement de capacité de remplacement sous 24 heures, identification contractuelle des transporteurs de substitution et pénalités financières en cas de non-livraison Travail dissimulé chez le transporteur ou ses propres sous-traitants Responsabilité solidaire du donneur d'ordres (articles L.8222-1 et suivants du Code du travail) Fourniture semestrielle des documents de l'obligation de vigilance (attestation URSSAF, Kbis, liste des travailleurs étrangers), clause de résiliation immédiate en cas de manquement Sous-traitance en cascade non déclarée Perte de visibilité sur les conditions de transport, risque de non-conformité sociale et sanitaire Obligation de déclaration préalable de tout sous-traitant, engagement à leur imposer les mêmes exigences (température, assurance, conformité sociale), droit d'audit du donneur d'ordres sur les sous-traitants de rang 2 Défaillance financière du transporteur Interruption brutale du service logistique, marchandises bloquées ou retenues (droit de rétention) Suivi de la cotation financière (Banque de France, Altares), clause de résiliation anticipée en cas de procédure collective et plan de réversibilité vers un transporteur alternatif avec délais de transition définis Assurance insuffisante Sinistre non couvert (vol, accident, avarie), pertes non indemnisées pour l'enseigne Attestation d'assurance marchandises transportées à jour (montant minimum contractualisé), assurance RCP, obligation de notification en cas de modification ou de résiliation de la police

Une fois le contrat signé, l'onboarding consiste à intégrer le tiers dans les processus opérationnels du donneur d'ordres :

- Paramétrage des flux logistiques ;

- Connexion au système de traçabilité ;

- Transmission des consignes de sécurité et des protocoles de chargement/déchargement ;

- Vérification que les engagements contractuels (sondes de température, assurances, documents de vigilance) sont effectivement en place avant la première livraison…

4. Monitoring continu des tiers

Les évaluations réalisées à l'onboarding sont une photographie de la situation du tiers. Elles peuvent donc devenir obsolètes si sa situation évolue. Par exemple, un prestataire IT qui passe un audit de sécurité en janvier peut subir une compromission en mars, changer de sous-traitant en juin ou rencontrer des difficultés financières en septembre.

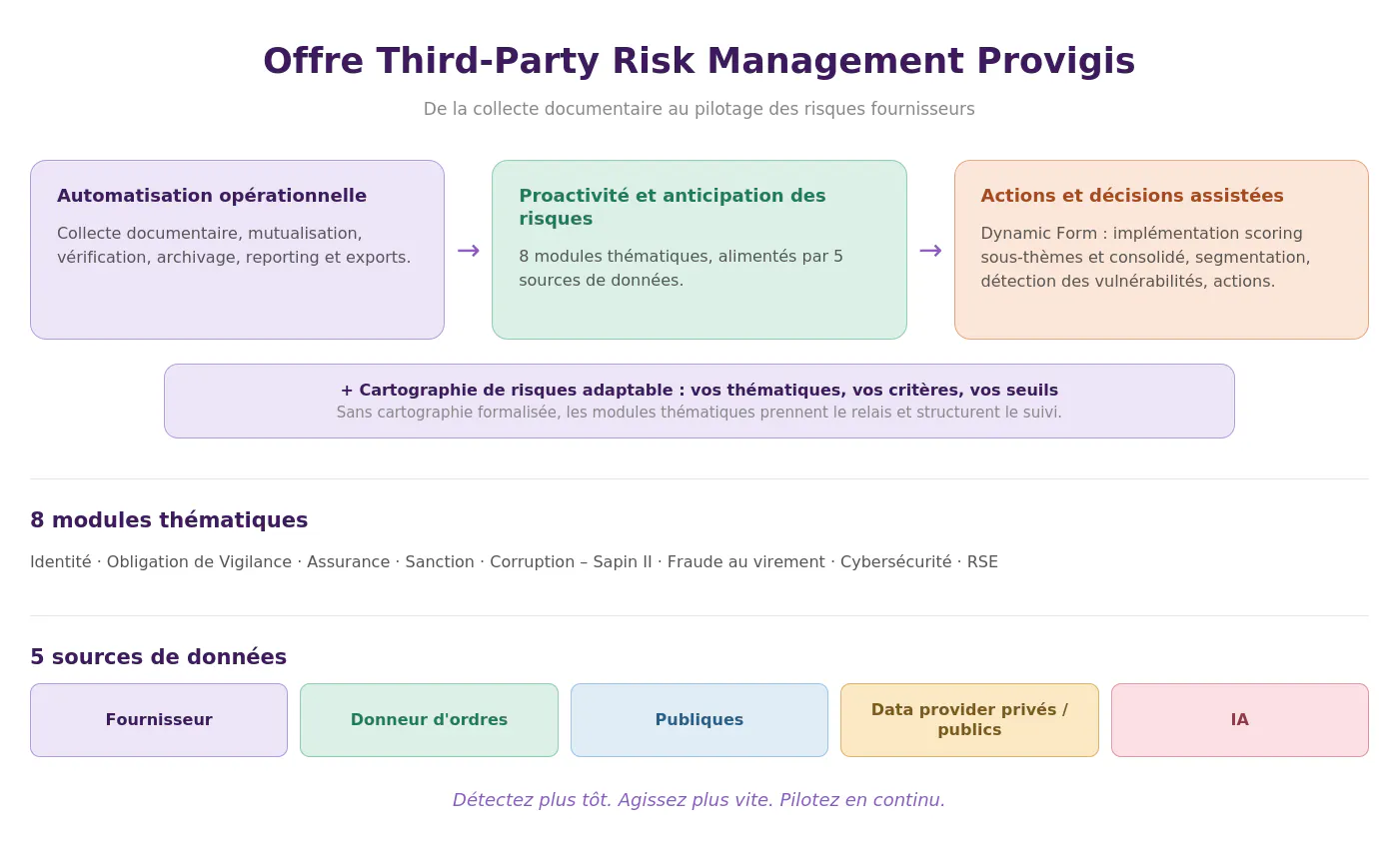

Le monitoring continu consiste à suivre en temps réel, ou à intervalles suffisamment rapprochés, l'évolution du profil de risque des tiers sur plusieurs dimensions. Il est essentiel que cette visualisation soit consolidée dans un seul outil de référence, capable d'assurer à la fois l'agrégation des flux de données multi-sources et la collecte documentaire — à l'image de Provigis Risk Pilot (PRP) et des modules thématiques qui constituent la nouvelle offre TPRM Provigis :

- La posture de cybersécurité, via des outils spécialisés (SecurityScorecard, Bitsight, etc.) qui analysent en continu la surface d'attaque externe des fournisseurs. Lorsqu'un score se dégrade en dessous d'un seuil prédéfini dans le SLA, l'équipe TPRM reçoit une alerte et peut déclencher une réévaluation ou demander un plan de remédiation au fournisseur ;

- La santé financière, via les flux de données provenant des greffes des tribunaux de commerce, des agences de notation financière et des bases de défaillances d'entreprises ;

- La conformité documentaire, notamment les attestations de vigilance URSSAF, les assurances RCP, les certifications ISO et les habilitations métiers ;

- La veille réputationnelle et réglementaire : alertes médias, sanctions réglementaires, inscriptions sur des listes de sanctions internationales, signalements ESG, etc.

La fréquence du monitoring dépend du niveau de criticité attribué au tiers : les fournisseurs de Tier 1 font l'objet d'une surveillance quasi continue et de réévaluations trimestrielles, les fournisseurs de Tier 2 sont réévalués semestriellement, et les fournisseurs de Tier 3 font l'objet d'une revue annuelle, complétée par des alertes automatiques en cas d'événement significatif.

C'est précisément la logique qui sous-tend la nouvelle offre TPRM Provigis : Provigis Risk Pilot agrège les cinq sources de données (fournisseur, donneur d'ordres, bases publiques, data providers privés/publics et IA ) qui alimentent les huit modules thématiques (Identité, Obligation de Vigilance, Assurance, Sanction, Corruption , Sapin II, Fraude au virement, Cybersécurité, RSE). Les équipes achats, conformité et RSSI disposent ainsi d'une vision consolidée et actualisée en continu du profil de risque de chaque tiers, plutôt que d'une juxtaposition de contrôles ponctuels.

💡 Du « point-in-time TPRM » au « continuous TPRM » : le virage imposé par les régulateurs

Les directives DORA et NIS2 exigent explicitement des mécanismes de surveillance continue des prestataires TIC critiques, par opposition aux évaluations périodiques. DORA impose par exemple aux institutions financières de l'UE de tester régulièrement la résilience opérationnelle de leurs prestataires technologiques et de mettre en place des dispositifs d'alerte en cas de dégradation de leur posture de sécurité. Cette exigence accélère le passage d'un TPRM IT fondé sur des audits annuels à un TPRM IT fondé sur la donnée en temps réel, un basculement que Provigis Risk Pilot (PRP) rend opérationnel en consolidant les signaux issus des cinq sources de données (cybersécurité, santé financière, conformité documentaire, veille réputationnelle et réglementaire) et en déclenchant les alertes associées au niveau de criticité de chaque tiers.

5. Gestion des incidents et remédiation

Les contrôles déployés aux étapes précédentes ne sont pas une garantie contre l’absence d’incidents. La question pour l'équipe TPRM n'est donc pas de savoir si un incident se produira.

Elle doit plutôt optimiser la vitesse à laquelle elle sera capable de le détecter, d'en mesurer l'impact et d'y remédier. La gestion des incidents tiers s'articule généralement en quatre temps :

- Détection et validation. L'équipe TPRM est alertée par le monitoring continu (dégradation d'un score de sécurité, alerte de veille réputationnelle), par une notification du tiers lui-même ou par un signalement interne. La première action consiste à valider la réalité et la portée de l'incident auprès du tiers concerné : nature de l'attaque ou de la défaillance, périmètre des données ou des systèmes affectés, chronologie des événements, mesures de confinement déjà prises.

- Évaluation de l'impact interne. L'équipe croise les informations communiquées par le tiers avec l'inventaire constitué à l'étape 1 : quels systèmes internes sont connectés à ce prestataire ? Quelles données lui ont été confiées ? Quels processus métier dépendent de son service ?

- Remédiation et coordination. Les équipes sécurité, juridique, conformité et métiers peuvent être amenées à intervenir conjointement : révocation ou restriction des accès du tiers compromis, activation du plan de continuité d'activité si le fournisseur est critique, notification aux régulateurs et aux personnes concernées si des données personnelles sont en jeu, communication interne et externe, etc.

- Retour d'expérience et mise à jour du programme. Chaque incident doit alimenter le programme TPRM, par exemple par la mise à jour du scoring du tiers concerné, la révision des clauses contractuelles si elles se sont révélées insuffisantes, la reclassification du tiers vers un niveau de criticité supérieur voire la résiliation de la relation si les garanties obtenues restent insuffisantes.

L'enjeu est aussi de documenter chaque étape de manière traçable, dans la mesure où les régulateurs (CNIL, ACPR, ANSSI dans le cadre de NIS2) peuvent exiger la preuve que l'entreprise a réagi de manière appropriée et dans les délais imposés. C’est pourquoi les contrats qui ne prévoient pas de clause de notification d'incident avec des délais précis (étape 3 du cycle) compliquent considérablement cette phase.

⚠️ Intégrer les tiers critiques aux exercices de simulation

Les référentiels TPRM (NIST, ISO 27036…) recommandent d'organiser des exercices de simulation d'incident (tabletop exercises) avec les fournisseurs de Tier 1 pour tester les délais de notification, la coordination entre les équipes et la capacité du tiers à fournir les informations nécessaires à l'analyse d'impact. Ces exercices restent généralement l'apanage des organisations les plus matures et des secteurs critiques (banques, assurances, santé…).

6. Renouvellement ou offboarding

Lorsqu'un contrat arrive à échéance, l'équipe TPRM dispose de deux options :

- Renouveler la relation après une réévaluation complète du tiers ;

- Ou y mettre fin en organisant un offboarding sécurisé.

Quelle que soit l’issue, cette étape ne doit pas être traitée comme une simple formalité administrative.

En cas de renouvellement, l'équipe TPRM reprend le processus de due diligence décrit à l'étape 2 : collecte documentaire actualisée, questionnaire d'évaluation mis à jour, recalcul du scoring de risque, etc. Cette réévaluation est affinée par l'historique accumulé pendant la durée du contrat. Les résultats peuvent conduire à maintenir le tiers dans son niveau de criticité actuel, à le reclasser (à la hausse ou à la baisse), ou à renégocier certaines clauses contractuelles avant de signer le renouvellement.

En cas d'offboarding, le risque ne disparaît pas avec la signature de la résiliation. Comme le souligne la Third Party Risk Association, « les accès non révoqués, les données non supprimées et les actifs non restitués figurent parmi les risques les plus courants et les plus sous-estimés du cycle de vie TPRM ».

L'offboarding doit notamment couvrir :

- La révocation des accès (VPN, clés API et accès SSO) ;

- La restitution ou la destruction des données qui ont été confiées au tiers ;

- La clôture contractuelle et financière, notamment en présence de clauses de non-concurrence, d’obligations de confidentialité post-contractuelles ou de garanties ;

- La suppression des dépendances techniques ;

- L’archivage de la documentation, pour garder une piste d'audit en cas de contrôle.

Quels sont les frameworks et les normes de référence du TPRM ?

Les entreprises qui souhaitent construire, déployer ou amender leur politique de gestion des risques tiers peuvent s’appuyer sur plusieurs frameworks dédiés au TPRM, à la supply chain et à la sécurité de l’information. Ces cadres permettent de structurer la méthodologie d’évaluation, les contrôles, les questionnaires et la gouvernance.

1. ISO 27001 : le standard de départ pour la plupart des entreprises françaises

La version 2022 de l'ISO 27001 consacre cinq contrôles de l'annexe A aux relations fournisseurs (A.5.19 à A.5.23). Ces contrôles couvrent l'ensemble du cycle TPRM :

- Politique de sécurité applicable aux tiers (A.5.19) ;

- Exigences contractuelles (A.5.20) ;

- Gestion de la chaîne d'approvisionnement IT (A.5.21) ;

- Monitoring et revue des services fournisseurs (A.5.22) ;

- Et sécurité des services cloud (A.5.23, ajouté en 2022).

L'ISO 27001 encourage une approche différenciée par type de tiers (« topic-specific approach ») : les politiques de sécurité fournisseurs doivent être adaptées à chaque fonction métier, et non appliquées de manière uniforme à l'ensemble du portefeuille de tiers.

⚠️ L’ISO 27001 ne couvre qu’une petite fraction des exigences NIS 2

L'ANSSI a précisé que la certification ISO 27001 ne couvre que 2 des 20 objectifs de sécurité définis pour les entités essentielles au sens de NIS 2. Même combinée avec l'ISO 27002, la couverture n'atteint qu'environ 80 %.

2. ISO 27036 : la norme dédiée aux relations fournisseurs

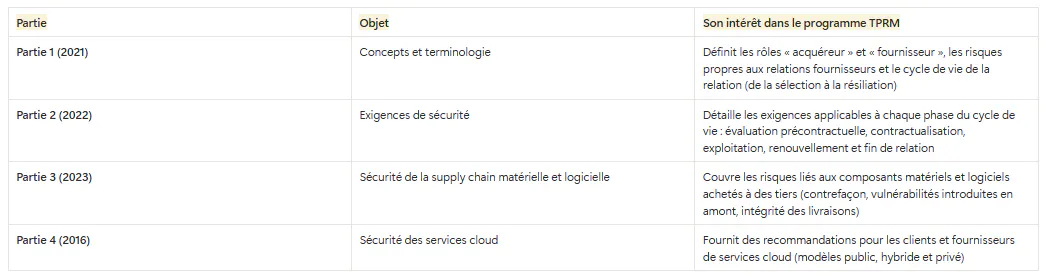

L'ISO 27036 est la seule norme de la famille ISO 27000 entièrement consacrée à la sécurité de l'information dans les relations avec les fournisseurs, un volet qu’il couvre en quatre parties.

Partie Objet Son intérêt dans le programme TPRM Partie 1 (2021) Concepts et terminologie Définit les rôles « acquéreur » et « fournisseur », les risques propres aux relations fournisseurs et le cycle de vie de la relation (de la sélection à la résiliation) Partie 2 (2022) Exigences de sécurité Détaille les exigences applicables à chaque phase du cycle de vie : évaluation précontractuelle, contractualisation, exploitation, renouvellement et fin de relation Partie 3 (2023) Sécurité de la supply chain matérielle et logicielle Couvre les risques liés aux composants matériels et logiciels achetés à des tiers (contrefaçon, vulnérabilités introduites en amont, intégrité des livraisons) Partie 4 (2016) Sécurité des services cloud Fournit des recommandations pour les clients et fournisseurs de services cloud (modèles public, hybride et privé)

L'ISO 27001, l'ISO 27002 et l'ISO 27036-2 se complètent dans le système de management de la sécurité de l’information (SMSI) de l’entreprise :

- L'ISO 27001 pose le cadre du SMSI ;

- L'ISO 27002 détaille les contrôles de sécurité ;

- L'ISO 27036-2 intègre les exigences propres à la gestion des tiers.

À la différence de l'ISO 27001, l'ISO 27036 ne se limite pas aux tiers IT. Elle s'applique à toute relation d'acquisition de biens ou de services, y compris la logistique, la maintenance, le conseil et les services généraux.

3. NIST CSF 2.0 : le référentiel de maturité cyber le plus utilisé au monde

Publiée en février 2024, la version 2.0 du NIST Cybersecurity Framework introduit un sixième pilier (« Govern »), qui place la gestion des risques de la chaîne d'approvisionnement au cœur de la gouvernance cyber.

La catégorie GV.SC (Cybersecurity Supply Chain Risk Management) comprend 10 sous-catégories qui couvrent l'essentiel du cycle TPRM, avec entre autres la classification des fournisseurs par criticité et la planification de la réponse aux incidents avec les tiers.

Le NIST CSF 2.0 n'est pas un framework TPRM à proprement parler, mais il fournit le squelette sur lequel construire un programme TPRM aligné avec la gouvernance cyber de l'organisation. Les entreprises françaises soumises à NIS2 ou à DORA le trouveront particulièrement utile pour structurer leurs évaluations de maturité et benchmarker leurs fournisseurs.

💡 Le NIST CSF 2.0 comme langage commun avec les fournisseurs

Le NIST propose le guide « SP 1305 » qui explique comment utiliser le CSF 2.0 pour définir un « Target Profile » fournisseur : l'entreprise sélectionne les catégories et sous-catégories pertinentes, fixe les niveaux de priorité attendus et partage ce profil cible avec ses tiers comme socle d'exigences.

4. Le questionnaire SIG : le standard de facto pour les évaluations de risques tiers

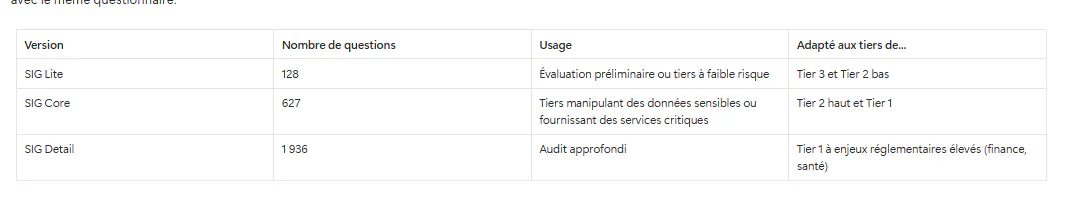

Le SIG (Standardized Information Gathering) est le questionnaire standardisé le plus utilisé au niveau international pour évaluer les risques posés par les fournisseurs. La version 2025 couvre 21 domaines de risques sur trois niveaux de profondeur :

- SIG Lite : 128 questions, pour les tiers à faible risque ;

- SIG Core : 627 questions, pour les tiers manipulant des données sensibles ;

- SIG Detail : 1 936 questions.

La version 2025 intègre pour la première fois des mappings directs vers DORA, NIS2 et le NIST CSF 2.0, ce qui permet aux équipes TPRM européennes de couvrir plusieurs obligations de conformité avec le même questionnaire.

Version Nombre de questions Usage Adapté aux tiers de... SIG Lite 128 Évaluation préliminaire ou tiers à faible risque Tier 3 et Tier 2 bas SIG Core 627 Tiers manipulant des données sensibles ou fournissant des services critiques Tier 2 haut et Tier 1 SIG Detail 1 936 Audit approfondi Tier 1 à enjeux réglementaires élevés (finance, santé)

5. EcoVadis : le standard RSE/ESG des directions achats françaises

La plateforme a franchi le cap des 150 000 entreprises évaluées en 2025 (contre 100 000 en 2022), avec environ 1 400 grands donneurs d'ordres et une couverture de 220 catégories de secteurs dans 180 pays. L'évaluation porte sur quatre thèmes : environnement, social et droits humains, éthique et achats responsables.

Chaque entreprise évaluée reçoit un score sur 100, des scores thématiques et un percentile qui la positionne par rapport aux autres entreprises de son secteur.

Avec un score global de 60,4/100 en 2024, la France se classe 3e mondiale derrière la Finlande et la Suède (EcoVadis/Médiateur des entreprises, étude 2025). Sur le terrain, les directions achats des grandes entreprises et ETI françaises intègrent le score EcoVadis dans leurs critères de référencement fournisseurs, au même titre que les certifications ISO et les attestations de vigilance.

💡 EcoVadis intègre désormais la CSRD

EcoVadis a ajouté en 2025 une question sur l'alignement du reporting fournisseurs avec la CSRD, ce qui permet aux donneurs d'ordres de vérifier si leurs tiers ont entamé leur mise en conformité avec les normes ESRS.

Déployez votre programme TPRM avec Provigis

Provigis vous aide à collecter les documents et données de vos tiers, à suivre leur conformité aux réglementations et exigences applicables, et à piloter le risque fournisseurs en continu. Notre logiciel vous permet de :

- Collecter les documents et questionnaires paramétrables (anticorruption Sapin II, RSE, cybersécurité, etc.) auprès de vos tiers, avec extraction des métadonnées par IA (dates d'échéance, numéros d'attestation, identifiants d'entreprise, montants de couverture), mutualisation des informations entre donneurs d'ordres et suivi des échéances avec alertes automatiques avant expiration ;

- Vérifier l'authenticité des documents et la validité des informations grâce à l'IA, aux sources officielles et aux API gouvernementales (URSSAF, Infogreffe, INSEE), le tout complété par un contrôle humain de nos équipes pour les pièces complexes ;

- Archiver chaque document avec horodatage et piste d'audit juridiquement opposable, exploitable lors de vos audits internes, des contrôles URSSAF et en cas de litige

- Piloter les risques tiers avec Provigis Risk Pilot (PRP) : implémentation de votre cartographie, segmentation par niveau de risque, détection précoce des vulnérabilités et actions associées (déclenchement d'alertes, affectation à des groupes de traitement) ;

- Suivre le risque tiers par modules thématiques (Identité, Sanction, Corruption – Sapin II, Assurance, Fraude au virement, etc.) alimentés par cinq sources de données ;

- Sécuriser les interventions sur site via Twind, notre plateforme sœur qui conditionne l'accès de chaque intervenant à la conformité de ses habilitations, plans de prévention et permis de travail.

Notre logiciel s'intègre à vos outils (ERP, SRM) via API. Vous déployez ou structurez un programme TPRM et vous cherchez à fiabiliser le volet documentaire ? Réservez votre démo personnalisée !